Слабая безопасность искусственного интеллекта подвергает медицинские устройства `Интернета вещей` риску кибератак

|

By HospiMedica International staff writers Posted on 28 Aug 2019 |

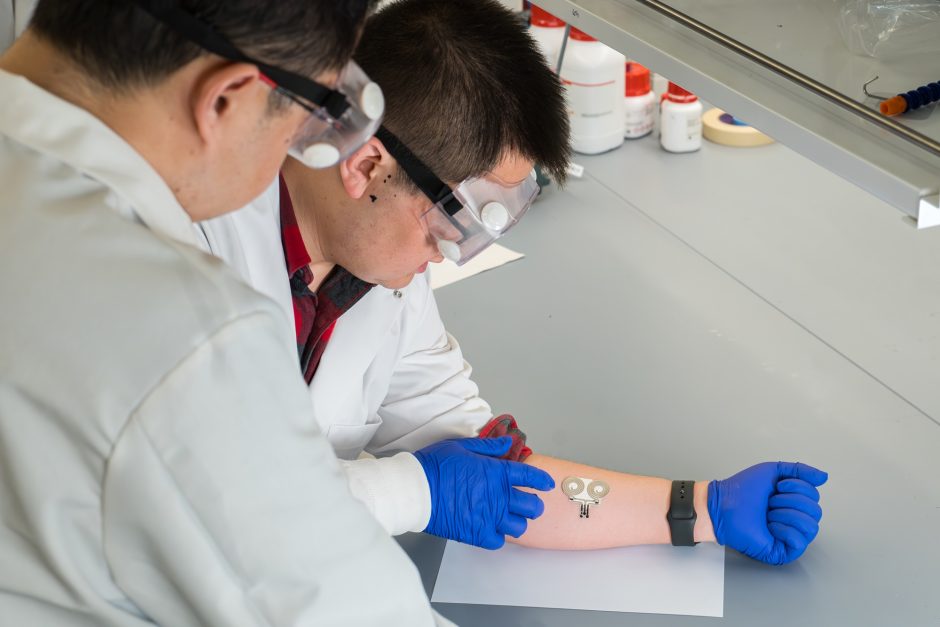

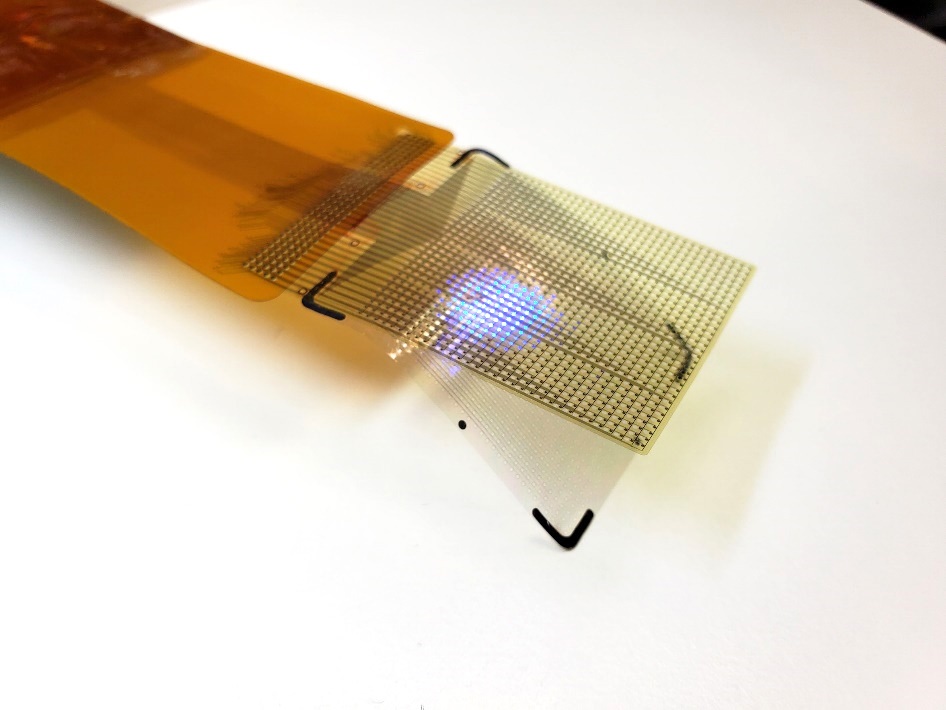

Кибератаки являются серьезной проблемой для компаний, однако более надежные решения для ИИ могут помочь предотвратить их (фото любезно предоставлено e3zine).

Распространение медицинских устройств для "Интернета вещей", наряду с нераспределёнными сетями, недостаточным контролем доступа и расчётом на устаревшие системы, открыли виды атаки на уязвимости, которая может быть использована злоумышленниками для хищения персональной идентифицирующей информации (ПИИ) и охраняемой медицинской информации (ОМИ), в дополнение к нарушению процессов оказания медицинской помощи. Эти результаты, опубликованные Vectra AI Inc. (Сан-Хосе, штат Калифорния, США) в отчете Vectra 2019 Spotlight Report on Healthcare, подчеркивают важность использования машинного обучения и искусственного интеллекта (ИИ) для обнаружения скрытых угроз в корпоративных ИТ-сетях до того, как киберпреступники получат шанс шпионить и похищать данные.

Отчет Vectra AI, где рассматривалось использование ИИ для обнаружения и реагирования на кибератаки в режиме реального времени, основан на наблюдениях и данных из отраслевого отчета о поведении атакующего (Attacker Behavior Industry Report) в редакции RSA Conference Edition 2019, который раскрывает поведение и тенденции на примере сетей, состоящих из 354 предпринимательских медицинских организаций и восьми других отраслей. Согласно отчету, пробелы в политиках и процедурах могут привести к ошибкам со стороны медицинских работников, таким как неправильная обработка и хранение файлов пациентов, что является уязвимым местом для киберпреступников, нацеленных на глобальные организации и ищущих уязвимости для использования.

В отчете было установлено, что скрытые туннели HTTPS были наиболее распространенным методом, используемым злоумышленниками для сокрытия связей взаимодействия в медицинских сетях. Этот трафик представляет собой внешнюю связь с участием нескольких сеансов в течение длительных периодов времени, которые выглядят как обычный зашифрованный веб-трафик. Злоумышленники в основном использовали скрытые туннели системы доменных имен (DNS), чтобы скрыть поведение, связанное с извлечением данных в медицинских сетях. Сетевое поведение, согласующееся с извлечением данных, также может быть вызвано средствами ИТ и средствами безопасности, которые используют связь DNS.

Наблюдается также всплеск деятельности, совместимый с тем, что злоумышленники проводят внутреннюю разведку в форме внутреннего сканирования даркнет и сканирования учетной записи Microsoft Server Message Block (SMB). Внутреннее сканирование даркнет происходит, когда внутренние хост-устройства ищут внутренние IP-адреса, которые не существуют в сети. Сканирование учетных записей SMB происходит, когда хост-устройство быстро использует несколько учетных записей через протокол SMB, который обычно задействуется для обмена файлами.

Несколько организаций здравоохранения были свидетелями атак программ-вымогателей в последние годы, хотя в отчете было установлено, что подобные угрозы были не такими распространенными во второй половине 2018 года. Тем не менее по-прежнему важно отлавливать кибератаки программ-вымогателей до того, как файлы будут зашифрованы, а клинические процессы нарушены.

"Медицинские организации испытывают трудности с управлением устаревшими системами и медицинскими устройствами, которые традиционно имеют слабые средства контроля безопасности, но в то же время предоставляют критически важный доступ к информации о состоянии здоровья пациентов, — сказал руководитель отдела аналитики безопасности в Vectra Крис Моралес (Chris Morales). — Улучшение прозрачности поведения сети позволяет организациям здравоохранения управлять рисками устаревших систем и новых технологий, которые они используют".

Ссылки по теме:

Vectra AI

Отчет Vectra AI, где рассматривалось использование ИИ для обнаружения и реагирования на кибератаки в режиме реального времени, основан на наблюдениях и данных из отраслевого отчета о поведении атакующего (Attacker Behavior Industry Report) в редакции RSA Conference Edition 2019, который раскрывает поведение и тенденции на примере сетей, состоящих из 354 предпринимательских медицинских организаций и восьми других отраслей. Согласно отчету, пробелы в политиках и процедурах могут привести к ошибкам со стороны медицинских работников, таким как неправильная обработка и хранение файлов пациентов, что является уязвимым местом для киберпреступников, нацеленных на глобальные организации и ищущих уязвимости для использования.

В отчете было установлено, что скрытые туннели HTTPS были наиболее распространенным методом, используемым злоумышленниками для сокрытия связей взаимодействия в медицинских сетях. Этот трафик представляет собой внешнюю связь с участием нескольких сеансов в течение длительных периодов времени, которые выглядят как обычный зашифрованный веб-трафик. Злоумышленники в основном использовали скрытые туннели системы доменных имен (DNS), чтобы скрыть поведение, связанное с извлечением данных в медицинских сетях. Сетевое поведение, согласующееся с извлечением данных, также может быть вызвано средствами ИТ и средствами безопасности, которые используют связь DNS.

Наблюдается также всплеск деятельности, совместимый с тем, что злоумышленники проводят внутреннюю разведку в форме внутреннего сканирования даркнет и сканирования учетной записи Microsoft Server Message Block (SMB). Внутреннее сканирование даркнет происходит, когда внутренние хост-устройства ищут внутренние IP-адреса, которые не существуют в сети. Сканирование учетных записей SMB происходит, когда хост-устройство быстро использует несколько учетных записей через протокол SMB, который обычно задействуется для обмена файлами.

Несколько организаций здравоохранения были свидетелями атак программ-вымогателей в последние годы, хотя в отчете было установлено, что подобные угрозы были не такими распространенными во второй половине 2018 года. Тем не менее по-прежнему важно отлавливать кибератаки программ-вымогателей до того, как файлы будут зашифрованы, а клинические процессы нарушены.

"Медицинские организации испытывают трудности с управлением устаревшими системами и медицинскими устройствами, которые традиционно имеют слабые средства контроля безопасности, но в то же время предоставляют критически важный доступ к информации о состоянии здоровья пациентов, — сказал руководитель отдела аналитики безопасности в Vectra Крис Моралес (Chris Morales). — Улучшение прозрачности поведения сети позволяет организациям здравоохранения управлять рисками устаревших систем и новых технологий, которые они используют".

Ссылки по теме:

Vectra AI

SARS‑CoV‑2/Flu A/Flu B/RSV Sample-To-Answer Test

SARS‑CoV‑2/Flu A/Flu B/RSV Cartridge (CE-IVD)

Latest Бизнес News

Channels

Artificial Intelligence

view channel

AI-Powered Algorithm to Revolutionize Detection of Atrial Fibrillation

Atrial fibrillation (AFib), a condition characterized by an irregular and often rapid heart rate, is linked to increased risks of stroke and heart failure. This is because the irregular heartbeat in AFib... Read more

AI Diagnostic Tool Accurately Detects Valvular Disorders Often Missed by Doctors

Doctors generally use stethoscopes to listen for the characteristic lub-dub sounds made by heart valves opening and closing. They also listen for less prominent sounds that indicate problems with these valves.... Read moreCritical Care

view channel

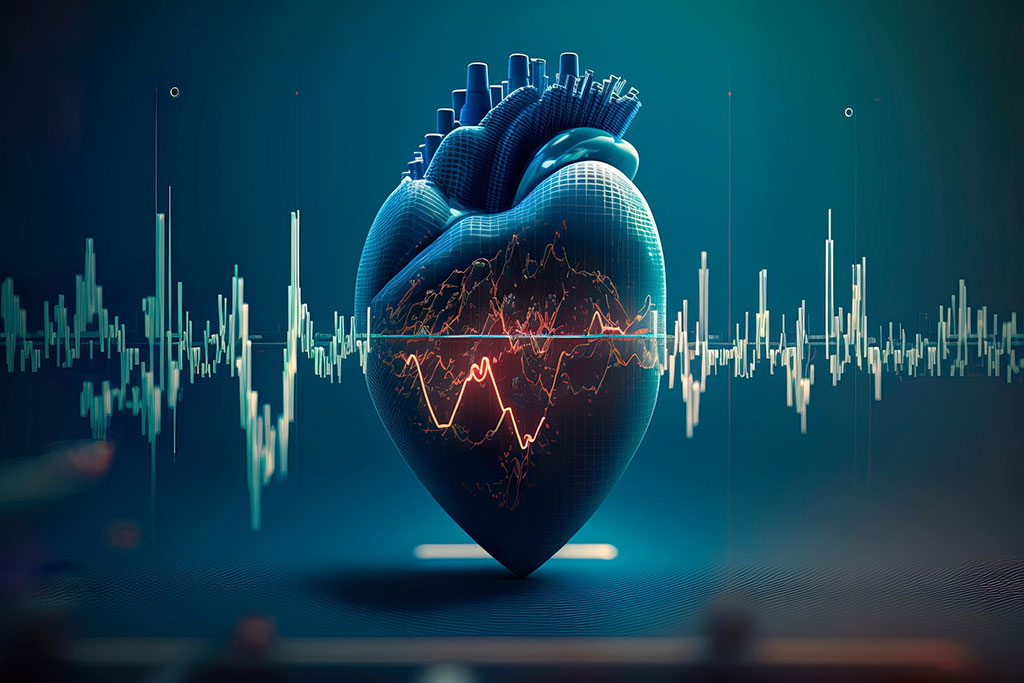

Stretchable Microneedles to Help In Accurate Tracking of Abnormalities and Identifying Rapid Treatment

The field of personalized medicine is transforming rapidly, with advancements like wearable devices and home testing kits making it increasingly easy to monitor a wide range of health metrics, from heart... Read more

Machine Learning Tool Identifies Rare, Undiagnosed Immune Disorders from Patient EHRs

Patients suffering from rare diseases often endure extensive delays in receiving accurate diagnoses and treatments, which can lead to unnecessary tests, worsening health, psychological strain, and significant... Read more

On-Skin Wearable Bioelectronic Device Paves Way for Intelligent Implants

A team of researchers at the University of Missouri (Columbia, MO, USA) has achieved a milestone in developing a state-of-the-art on-skin wearable bioelectronic device. This development comes from a lab... Read more

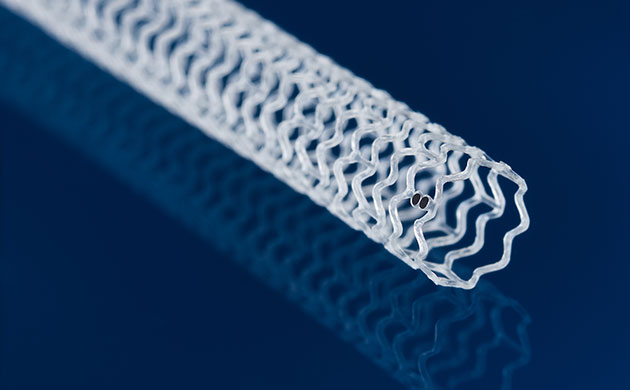

First-Of-Its-Kind Dissolvable Stent to Improve Outcomes for Patients with Severe PAD

Peripheral artery disease (PAD) affects millions and presents serious health risks, particularly its severe form, chronic limb-threatening ischemia (CLTI). CLTI develops when arteries are blocked by plaque,... Read moreSurgical Techniques

view channel

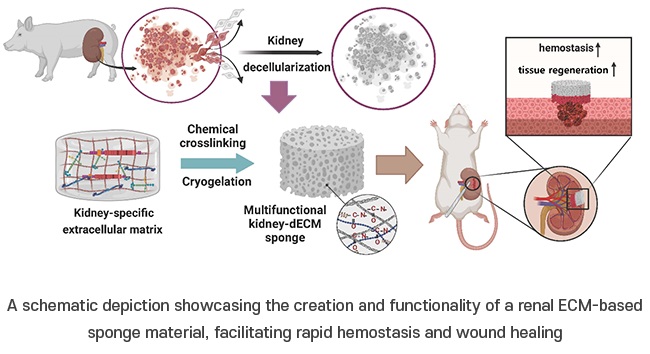

Porous Gel Sponge Facilitates Rapid Hemostasis and Wound Healing

The kidneys are essential organs that handle critical bodily functions, including waste elimination and blood pressure regulation. Often referred to as the silent organ because they typically do not manifest... Read more

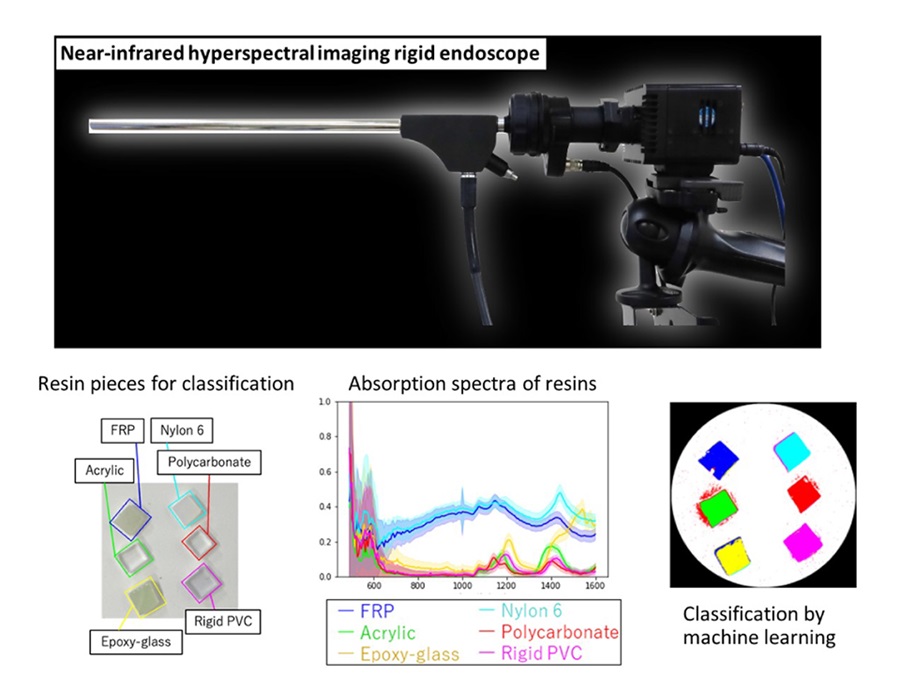

Novel Rigid Endoscope System Enables Deep Tissue Imaging During Surgery

Hyperspectral imaging (HSI) is an advanced technique that captures and processes information across a given electromagnetic spectrum. Near-infrared hyperspectral imaging (NIR-HSI) has particularly gained... Read more

Robotic Nerve ‘Cuffs’ Could Treat Various Neurological Conditions

Electric nerve implants serve dual functions: they can either stimulate or block signals in specific nerves. For example, they may alleviate pain by inhibiting pain signals or restore movement in paralyzed... Read more

Flexible Microdisplay Visualizes Brain Activity in Real-Time To Guide Neurosurgeons

During brain surgery, neurosurgeons need to identify and preserve regions responsible for critical functions while removing harmful tissue. Traditionally, neurosurgeons rely on a team of electrophysiologists,... Read morePatient Care

view channelFirst-Of-Its-Kind Portable Germicidal Light Technology Disinfects High-Touch Clinical Surfaces in Seconds

Reducing healthcare-acquired infections (HAIs) remains a pressing issue within global healthcare systems. In the United States alone, 1.7 million patients contract HAIs annually, leading to approximately... Read more

Surgical Capacity Optimization Solution Helps Hospitals Boost OR Utilization

An innovative solution has the capability to transform surgical capacity utilization by targeting the root cause of surgical block time inefficiencies. Fujitsu Limited’s (Tokyo, Japan) Surgical Capacity... Read more

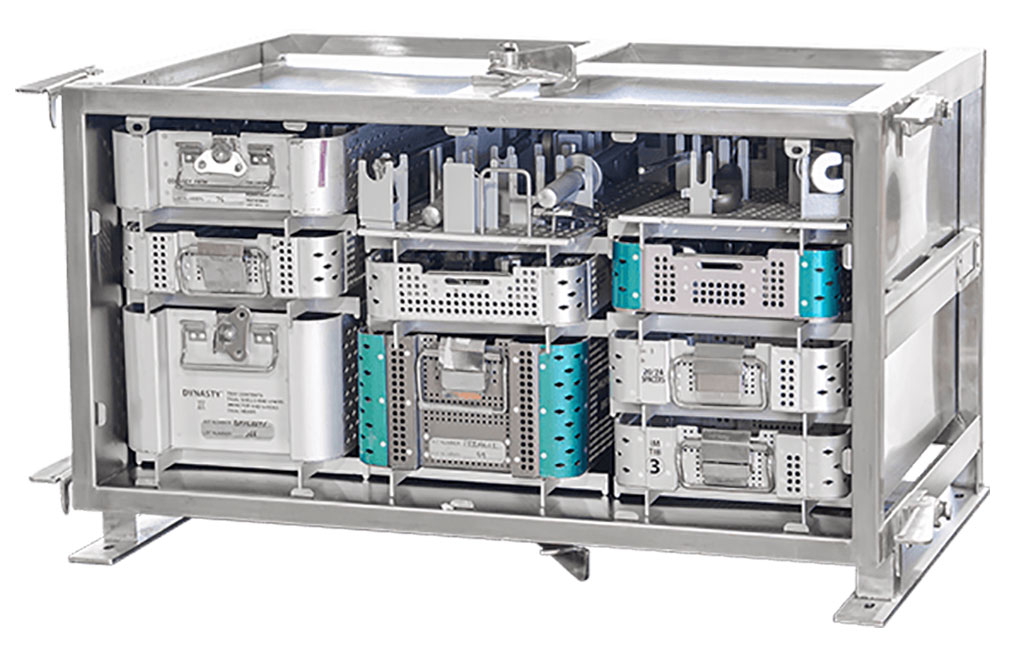

Game-Changing Innovation in Surgical Instrument Sterilization Significantly Improves OR Throughput

A groundbreaking innovation enables hospitals to significantly improve instrument processing time and throughput in operating rooms (ORs) and sterile processing departments. Turbett Surgical, Inc.... Read moreHealth IT

view channel

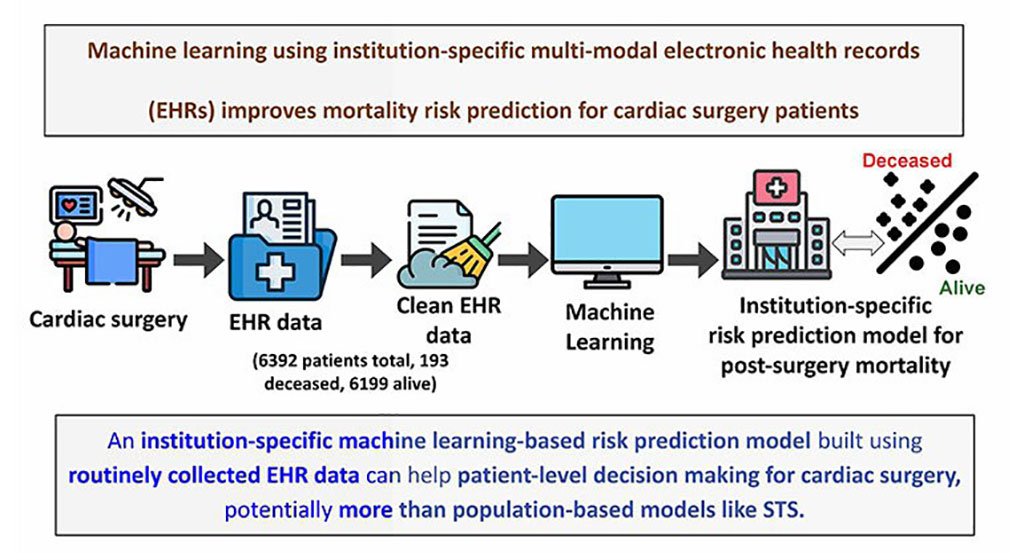

Machine Learning Model Improves Mortality Risk Prediction for Cardiac Surgery Patients

Machine learning algorithms have been deployed to create predictive models in various medical fields, with some demonstrating improved outcomes compared to their standard-of-care counterparts.... Read more

Strategic Collaboration to Develop and Integrate Generative AI into Healthcare

Top industry experts have underscored the immediate requirement for healthcare systems and hospitals to respond to severe cost and margin pressures. Close to half of U.S. hospitals ended 2022 in the red... Read more

AI-Enabled Operating Rooms Solution Helps Hospitals Maximize Utilization and Unlock Capacity

For healthcare organizations, optimizing operating room (OR) utilization during prime time hours is a complex challenge. Surgeons and clinics face difficulties in finding available slots for booking cases,... Read more

AI Predicts Pancreatic Cancer Three Years before Diagnosis from Patients’ Medical Records

Screening for common cancers like breast, cervix, and prostate cancer relies on relatively simple and highly effective techniques, such as mammograms, Pap smears, and blood tests. These methods have revolutionized... Read morePoint of Care

view channel

Critical Bleeding Management System to Help Hospitals Further Standardize Viscoelastic Testing

Surgical procedures are often accompanied by significant blood loss and the subsequent high likelihood of the need for allogeneic blood transfusions. These transfusions, while critical, are linked to various... Read more

Point of Care HIV Test Enables Early Infection Diagnosis for Infants

Early diagnosis and initiation of treatment are crucial for the survival of infants infected with HIV (human immunodeficiency virus). Without treatment, approximately 50% of infants who acquire HIV during... Read more

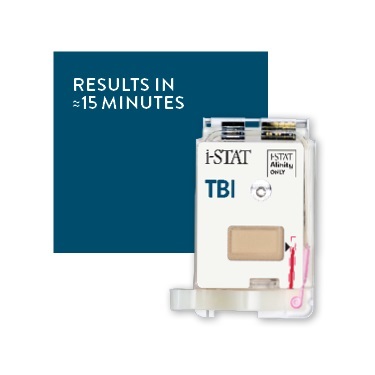

Whole Blood Rapid Test Aids Assessment of Concussion at Patient's Bedside

In the United States annually, approximately five million individuals seek emergency department care for traumatic brain injuries (TBIs), yet over half of those suspecting a concussion may never get it checked.... Read more

New Generation Glucose Hospital Meter System Ensures Accurate, Interference-Free and Safe Use

A new generation glucose hospital meter system now comes with several features that make hospital glucose testing easier and more secure while continuing to offer accuracy, freedom from interference, and... Read moreBusiness

view channel

Johnson & Johnson Acquires Cardiovascular Medical Device Company Shockwave Medical

Johnson & Johnson (New Brunswick, N.J., USA) and Shockwave Medical (Santa Clara, CA, USA) have entered into a definitive agreement under which Johnson & Johnson will acquire all of Shockwave’s... Read more